Une importante faille de sécurité Android compromet nos informations

Des chercheurs en sécurité informatique ont découvert et partagé une faille de sécurité dans les téléphones intelligents et tablettes Android. Nommée StrandHogg, cette faille permet à des logiciels malveillants de se masquer en applications légitimes et nous voler nos informations personnelles.

Ça va de mal en pis pour Google et son système d’exploitation Android. Victime de son succès, le système continue d’être la cible incessante des virus et malwares.

Seulement, quand en plus Android se trouve à avoir une faille qui facilite la tâche aux pirates, disons que ça n’a rien de rassurant pour les utilisateurs.

La faille StrandHogg sur Android compromet la sécurité de nos informations personnelles.

Une faille présente sur les appareils Android 6 à 10

Ce sont les chercheurs de chez Promon qui ont partagé leur découverte en baptisant la faille de sécurité du nom de StrangHogg. Il s’agissait du nom donné à l’une des tactiques d’attaques des Vikings.

Toujours est-il que la faille de sécurité a de quoi inquiéter. Tous les appareils dotés du système d’exploitation Android 6 à 10 sont potentiellement à risque.

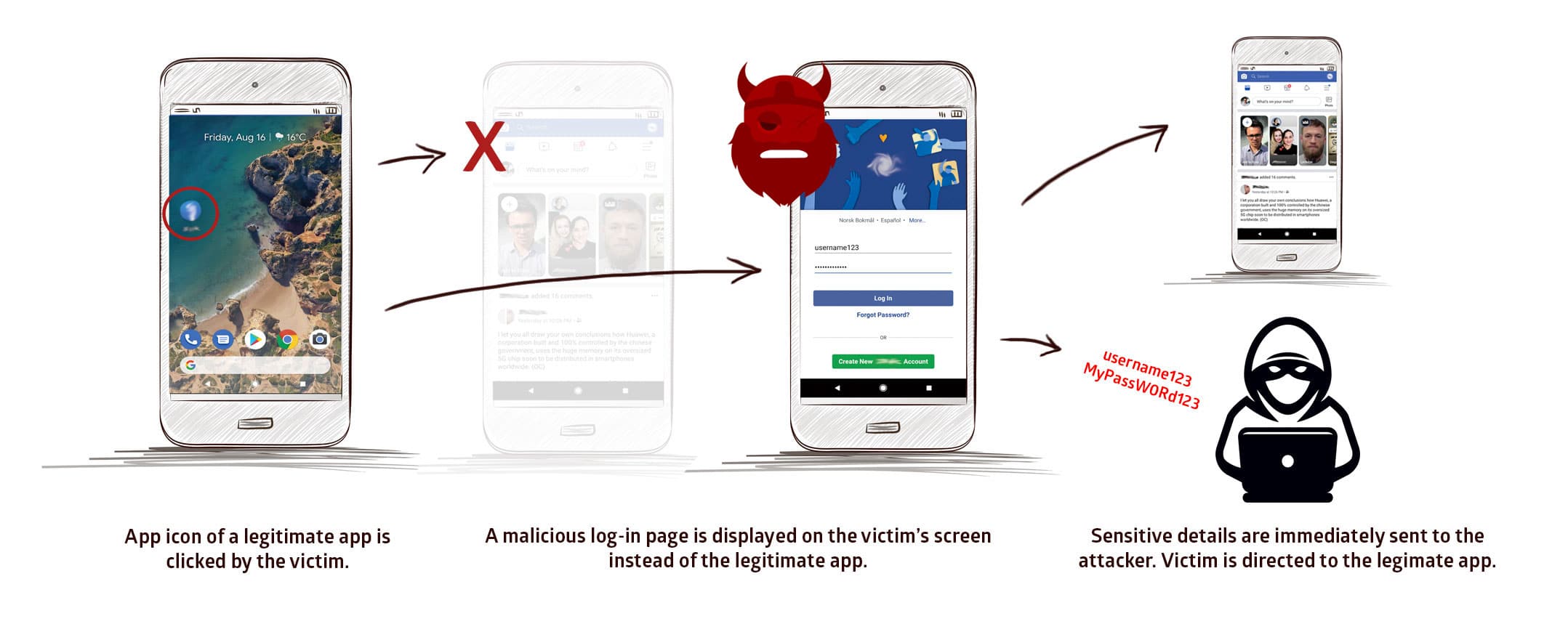

Exploitant une faille dans le multitâche d’Android et le paramètre de contrôle appelé taskAffinity, un logiciel malveillant peu ainsi aisément se faire passer pour une application légitime.

Facebook, Google, nommez-les tous. Essentiellement, le logiciel malveillant va se déguiser en une application populaire pour nous voler nos informations.

Graphique résumant la faille StrangHogg. Crédit : Promon

Sans nommer lesquelles, près de 36 applications sur le Play Store exploiteraient présentement la faille selon les chercheurs. De plus, près de 500 applications les plus populaires sur le catalogue de Google seraient également vulnérables à cette faille.

Essentiellement, une personne ou une organisation qui exploite la faille StrandHogg peuvent:

- Nous écouter via notre micro

- Prendre des photos à notre insu

- Lire et envoyer des SMS

- Enregistrer nos conversations téléphoniques

- Collecter nos identifiants et mots de passe

- Accéder à nos photos et vidéos

- Obtenir notre localisation

- Accéder à notre liste de contacts

- Obtenir notre liste d’appels

Les chercheurs ont d’ailleurs publié une vidéo pour démontrer comment la faille peut être exploitée.

Comment se protéger face à la faille StrangHogg

Cette faille a de quoi inquiéter alors qu’il ne serait pas surprenant que des personnes tentent de l’exploiter dans le but par exemple d’obtenir nos accès pour notre application bancaire.

Si Google a bel et bien été avisé de la faille, il n’en demeure pas moins qu’elle n’est pour l’instant pas encore colmatée.

Dès lors, comment s’assurer que l’application qu’on pense être véridique n’est pas un malware déguisé utilisant la faille?

Comme dans toute situation de ce genre la vigilance est la clé.

Dans ce cas-ci, un élément peut nous mettre la puce à l’oreille et c’est au niveau des autorisations.

Pour être en mesure de collecter nos informations, la fausse application doit malgré tout nous demander notre autorisation par exemple pour obtenir notre localisation ou pour accéder à notre micro, etc.

Si une telle demande apparait pour une application que l’on utilise quotidiennement, il y a lieu de se poser des questions. Cette demande ne se fait généralement qu’au premier lancement d’une application que l’on a installé ou pour activer une fonction de l’application que nous n’avions pas encore autorisée.

Ainsi voir un message par exemple en ouvrant Facebook qui nous demande d’accéder à notre micro, ce n’est pas normal.

Pour en avoir le cœur net, on peut carrément aller dans les paramètres de notre téléphone ou tablette Android et vérifier si l’on a déjà autorisé la véritable application à accéder à l’information qu’elle nous demande.

Si tel est le cas, alors on sait que la demande n’a pas été émise par la véritable application.

On peut alors faire un scan de notre téléphone avec un antivirus pour tenter d’identifier la source véritable de cette demande.

Nos choix d'antivirus et suites de protection sur téléphone et tablettes